建設DXが進むほど、現場は便利になります。ドローンで現況を測量し、UAV LiDARやSLAMで点群データを取得し、BIM/CIMで設計・施工情報を共有し、クラウド施工管理で工程や写真を確認し、AIカメラで安全状況を監視し、IoTセンサーで温度・振動・水位・稼働状況を把握する。さらに、遠隔臨場、遠隔監視、建設ロボット、協力会社のスマートフォンやタブレットも現場ネットワークにつながります。

しかし、現場がつながるほど、守るべき入口も増えます。

これまでの建設現場のセキュリティは、紙図面、USBメモリ、社内PC、メール添付、現場事務所のネットワークを中心に考えれば十分な場面が多くありました。しかし現在は、クラウド、モバイル端末、ドローン、ロボット、IoT、AI、BIM/CIM、外部ベンダー、協力会社が複雑につながっています。つまり、建設DXは「効率化」と同時に「攻撃対象の拡大」も生み出します。

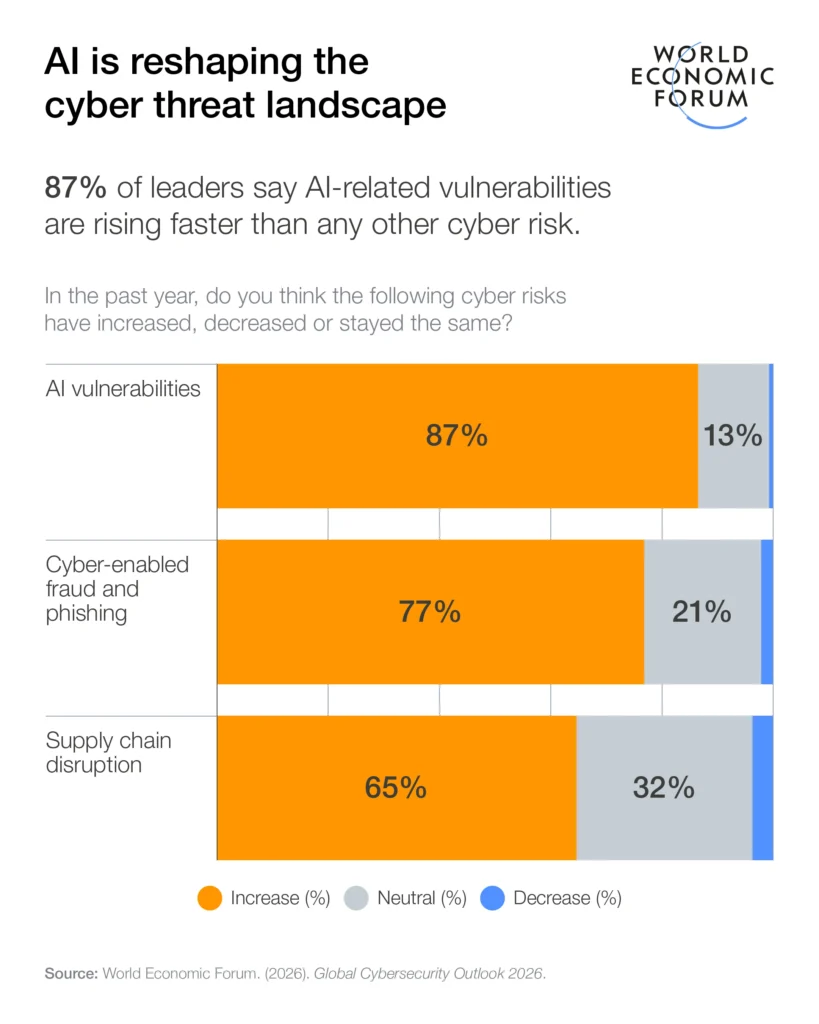

世界経済フォーラムのGlobal Cybersecurity Outlook 2026では、AIの急速な導入、地政学的分断、サイバー格差の拡大がグローバルなリスク環境を変えており、攻撃がより速く、複雑で、不均一になっていると整理されています。特にAIは、防御を強化する一方で、攻撃側にも高度化の手段を与える技術として位置づけられています。

建設現場も例外ではありません。これからの現場DXは、「つながるほど便利」ではなく、「つながるほど守る」時代に入っています。

建設サイバーセキュリティとは何か

建設サイバーセキュリティとは、建設現場、施工会社、設計会社、測量会社、協力会社、発注者、クラウドサービス、現場端末、ドローン、ロボット、IoT機器、BIM/CIMデータを含む、建設プロジェクト全体のデジタル資産を守る取り組みです。

対象は、社内の情報システム部門だけではありません。現場監督者、測量担当者、ICT施工担当者、協力会社、ドローン操縦者、BIM/CIM担当者、クラウド施工管理ツールの管理者、AIカメラやIoTセンサーのベンダーまで関係します。

建設現場で守るべきものは、次のように広がっています。

- 工事図面、施工計画書、工程表、写真台帳

- BIM/CIMモデル、点群データ、3D設計データ

- ドローン測量データ、UAV LiDARデータ、SLAMデータ

- 現場カメラ、AIカメラ、遠隔監視映像

- IoTセンサーの水位、振動、温度、稼働データ

- クラウド施工管理システムのアカウントと権限

- 協力会社のスマートフォン、タブレット、PC

- ロボットや重機の遠隔操作システム

- 発注者・自治体・インフラ事業者との共有資料

- 見積、契約、請求、支払、人員情報

- 災害対応や重要インフラに関わる非公開情報

建設サイバーセキュリティは、単に「ウイルス対策ソフトを入れる」話ではありません。現場DXで扱うデータ、端末、クラウド、AI、協力会社アクセス、遠隔操作を、プロジェクト全体で管理する仕組みです。

なぜ今、建設現場のサイバーリスクが重要なのか

建設業は、以前よりも多くのデジタルツールに依存するようになっています。クラウド施工管理、BIM/CIM、スマートフォンでの写真共有、オンライン会議、遠隔臨場、ドローン測量、AI画像解析は、すでに多くの現場で使われています。

WTWの建設業向けサイバーリスク解説でも、BIMやプロジェクト管理ソフト、スマート機器、AIを活用したプロジェクト管理、クラウドツールが日常業務に組み込まれる一方で、データ漏えい、知的財産の窃取、業務停止などのサイバー脅威につながる可能性があると指摘されています。建設業のDXは、効率化と同時に新しい脆弱性も生み出します。

特に建設現場には、他業界と違う難しさがあります。

第一に、関係者が多いことです。元請、一次協力会社、二次協力会社、測量会社、設計会社、発注者、資材業者、機械レンタル会社、警備会社、システムベンダーが同じ現場に関わります。誰がどのシステムにアクセスできるのかを管理しないと、退場済みの協力会社アカウントが残ったり、必要以上の権限を持ったままになったりします。

第二に、現場端末が分散していることです。現場では、会社支給端末だけでなく、個人所有のスマートフォン、協力会社のタブレット、レンタル機器の制御端末、ドローンの送信機、AIカメラの管理端末などが使われます。端末の紛失や盗難、OS未更新、パスワード共有がリスクになります。

第三に、施工データが価値を持つことです。点群データ、BIM/CIMモデル、施工計画、出来形データ、インフラ位置情報、災害対応データは、単なるファイルではありません。競争上重要な情報であり、場合によっては重要インフラや公共安全にも関わります。

第四に、AIと自動化が新しいリスクを生むことです。AIに入力した図面、写真、点群、議事録、契約情報がどこに保存されるのか。AIエージェントが誤った権限でファイルを共有しないか。ロボットやドローンの遠隔操作が乗っ取られないか。こうした新しい管理項目が増えています。

AI時代のサイバーリスク:入力データとエージェントをどう守るか

建設業でも、生成AIやAIエージェントの活用が広がりつつあります。議事録作成、施工計画書のドラフト、写真整理、見積補助、問い合わせ対応、BIM/CIM関連資料の要約、点群処理の補助など、AIは現場業務を大きく効率化できます。

一方で、AIに何を入力してよいかを決めていない企業では、情報漏えいリスクが高まります。たとえば、以下のような情報を外部AIサービスに入力すると、契約や規程上問題になる可能性があります。

- 未公開の設計図面

- 発注者との契約情報

- 入札前の見積情報

- 重要インフラの位置情報

- 作業員や協力会社の個人情報

- 災害対応や警備に関わる情報

- BIM/CIMモデルや点群データ

- 現場カメラ映像や顔が映った写真

World Economic Forumの2026年版インフォグラフィックでは、回答したリーダーの87%がAI関連の脆弱性が過去1年で増加したと回答しており、AIがサイバー脅威環境を変えていることが示されています。

建設DXでAIを使う場合は、「AIを使うかどうか」だけでなく、「AIに入れてよいデータ」「入れてはいけないデータ」「社内AIと外部AIの使い分け」「AIエージェントに与える権限」を明確にする必要があります。

特にAIエージェントは、単に文章を生成するだけでなく、ファイルを検索し、メールを作成し、クラウド上のデータへアクセスし、タスクを自動実行する可能性があります。便利である一方、権限設計を誤ると、不要なファイルを外部共有したり、誤った相手に情報を送ったりするリスクがあります。

日本でも進むサイバーインフラ提供者の責任整理

建設DXのセキュリティを考えるうえで重要なのが、クラウドやソフトウェアを提供する側と、それを利用する建設会社側の責任分担です。

日本では、経済産業省と内閣官房国家サイバー統括室が、ソフトウェアの開発・供給・運用を行うサイバーインフラ事業者に求められる役割を整理したサイバーインフラ事業者に求められる役割等に関するガイドラインを取りまとめています。2025年10月の公表資料では、ソフトウェアの開発・供給・運用を行う事業者と顧客が、サイバーセキュリティ対策の実効性を確保するための参考となる考え方を示したものと説明されています。

さらに、2026年3月の英語版概要では、ソフトウェア脆弱性を悪用するサイバー攻撃が増加していること、開発・供給・運用を行う事業者がより大きな責任を持つ必要があること、クラウドサービス、組み込みソフトウェア、IT/OT/IoT機器のファームウェアも対象に含まれることが整理されています。

建設業に置き換えると、クラウド施工管理、AIカメラ、ドローンアプリ、BIM/CIMソフト、点群処理ソフト、IoTセンサー、遠隔監視サービスの提供者だけでなく、それを導入する建設会社側にも、調達時の確認、運用時の権限管理、脆弱性対応、契約上の責任分担が求められるということです。

建設現場で想定すべき主なサイバーリスク

クラウド施工管理のアカウント乗っ取り

クラウド施工管理ツールには、図面、写真、工程、指摘事項、検査記録、協力会社情報が集まります。もしアカウントが乗っ取られると、施工データの漏えい、改ざん、削除、なりすまし連絡が起こる可能性があります。

特に危険なのは、複数人で同じIDとパスワードを使い回す運用です。誰が何を見たのか、誰がファイルを削除したのか、誰が外部共有したのかを追跡できなくなります。

対策としては、個人別アカウント、多要素認証、退場時のアカウント停止、権限の最小化、ログ確認が基本になります。

協力会社アカウントの残存

建設プロジェクトでは、工期中に多くの協力会社が出入りします。短期間だけ参加する業者、途中で担当が変わる会社、竣工後にはアクセス不要になる会社もあります。

しかし、協力会社のアカウントが残ったままになると、不要なアクセス経路になります。退場済みの担当者が過去現場のデータにアクセスできる状態は、情報漏えいリスクです。

対策としては、入場時に権限を付与し、退場時に削除する仕組みが必要です。月次でアクセス権を棚卸しし、不要なアカウントを停止する運用が重要です。

ドローン・点群データの持ち出し

ドローン測量やUAV LiDAR、SLAMで取得した点群データには、現場の地形、構造物、仮設設備、進捗状況、重要インフラの位置が含まれます。これは単なる写真ではなく、現場を3Dで再現できる情報資産です。

USBメモリ、外付けHDD、個人クラウド、私物PCで点群データを扱うと、紛失や漏えいのリスクが高まります。災害対応、公共インフラ、重要施設のデータでは、特に慎重な管理が必要です。

対策としては、保存場所の指定、暗号化、アクセス権管理、外部共有ルール、ダウンロード制限、ログ取得が重要です。

AIカメラ・IoTセンサーの初期設定不備

AIカメラやIoTセンサーは、現場に設置して終わりではありません。初期パスワードのまま運用する、ファームウェアを更新しない、外部から管理画面にアクセスできる、不要なポートが開いていると、攻撃対象になります。

現場カメラが乗っ取られれば、映像が外部に流出するだけでなく、現場の稼働状況や警備体制を把握される可能性もあります。IoTセンサーが改ざんされれば、水位、振動、温度、稼働状態などの判断を誤る可能性があります。

対策としては、初期パスワード変更、ファームウェア更新、ネットワーク分離、VPN接続、不要機能の停止、管理者権限の制限が必要です。

ドローン・ロボット・重機の遠隔操作リスク

建設現場では、ドローン、遠隔操作重機、巡回ロボット、測量ロボット、清掃ロボット、搬送ロボットの活用が広がっています。これらは、物理空間で動く機械であるため、サイバーリスクが安全リスクに直結します。

たとえば、遠隔操作の認証情報が漏えいした場合、第三者が機器にアクセスする可能性があります。通信が妨害されれば、操作不能や誤作動につながる場合もあります。

対策としては、遠隔操作の多要素認証、操作ログ、通信暗号化、緊急停止機能、許可された端末からのみ接続できる制御、現場でのフェイルセーフ設計が重要です。

ランサムウェアによる工事停止

建設会社がランサムウェア被害を受けると、図面、工程表、写真、見積、請求、BIM/CIMモデル、点群データ、クラウド管理画面にアクセスできなくなる可能性があります。現場そのものが無事でも、デジタルデータが使えなければ、施工判断や検査、発注者対応が止まります。

対策としては、オフラインまたは隔離されたバックアップ、復旧手順、代替連絡手段、重要データの優先復旧順位、インシデント対応訓練が必要です。

建設DXのセキュリティを7つの領域で整理する

建設現場のサイバーセキュリティは、技術ごとにバラバラに考えると抜け漏れが出ます。実務では、次の7つの領域に分けると整理しやすくなります。

データ管理

最初に決めるべきなのは、何を重要データとするかです。図面、BIM/CIM、点群、施工計画、契約、発注者資料、現場映像、個人情報を分類し、重要度に応じて保存場所、共有方法、暗号化、持ち出しルールを決めます。

特にAPEXのように点群やドローンデータを扱う場合、点群データは「重いファイル」ではなく「現場を再現できる高価値データ」として扱う必要があります。

端末管理

現場では、PC、スマートフォン、タブレット、ドローン送信機、AIカメラ管理端末、測量機器、SLAM端末が使われます。これらの端末を台帳化し、誰が持っているか、OSは更新されているか、紛失時に遠隔ロックできるかを管理します。

会社支給端末だけでなく、協力会社端末や一時利用端末も含めて、最低限のセキュリティ基準を設けることが重要です。

協力会社アクセス管理

協力会社には、必要な期間、必要な現場、必要なファイルだけアクセス権を与えるべきです。全現場のデータにアクセスできる権限や、退場後も残る権限はリスクになります。

入場、権限付与、変更、退場、削除の流れを標準化し、月次で棚卸しします。

クラウド権限管理

クラウド施工管理、ファイル共有、BIM/CIMビューア、写真管理、チャットツールでは、管理者権限が過剰になりやすい問題があります。

管理者権限を持つ人数を絞り、閲覧、編集、ダウンロード、外部共有、削除の権限を分ける必要があります。特に外部共有リンクは、期限付き、パスワード付き、閲覧範囲限定にするべきです。

AI入力データ管理

生成AIやAIエージェントを使う場合、入力してよい情報と禁止情報を明確にします。社外AIサービスに入れてよい情報、社内AI環境でのみ扱う情報、AI入力禁止の情報を分類します。

BIM/CIM、点群、契約情報、発注者資料、個人情報、重要インフラ情報は、AI活用の前にルール化が必要です。

ドローン・ロボット・IoT管理

ドローン、ロボット、AIカメラ、IoTセンサーは、現場に置かれる「小さなコンピューター」です。機器ごとに管理者、接続先、ファームウェア更新、初期パスワード変更、通信方式、ログ取得、廃棄時のデータ削除を管理します。

特に遠隔操作できる機器は、認証、通信暗号化、操作ログ、緊急停止をセットで確認する必要があります。

インシデント対応

サイバー事故は、完全にゼロにはできません。重要なのは、起きたときに早く気づき、被害を広げず、復旧できる体制です。

誰に報告するか、どのシステムを止めるか、発注者や協力会社へどう連絡するか、バックアップからどう復旧するか、警察や専門機関へ相談するかを事前に決めておきます。

KPIで見る建設サイバーセキュリティ

サイバーセキュリティは、抽象的な「気をつける」では現場に定着しません。KPIとして管理することで、現場DXの安全性を継続的に改善できます。

| KPI項目 | 内容 | 改善に使えるポイント |

|---|---|---|

| 端末管理率 | 現場で使用するPC・スマホ・タブレット・測量端末のうち台帳登録済みの割合 | 紛失・未管理端末の削減 |

| 多要素認証適用率 | クラウド施工管理やファイル共有でMFAを適用している割合 | アカウント乗っ取り対策 |

| アクセス権棚卸し頻度 | 協力会社・現場メンバーの権限を確認する頻度 | 退場済みアカウントの削除 |

| 重要データ暗号化率 | BIM/CIM、点群、契約情報など重要データの暗号化割合 | 持ち出し・盗難時の漏えい抑制 |

| 外部共有リンク確認率 | 期限切れ・不要な共有リンクを確認した割合 | 誤共有・公開範囲ミスの削減 |

| 脆弱性対応時間 | 重要なソフトウェア更新やパッチ適用までの時間 | 既知脆弱性の悪用防止 |

| バックアップ成功率 | 重要データのバックアップが正常完了した割合 | ランサムウェア復旧力の向上 |

| 復旧テスト実施回数 | バックアップから実際に復旧できるか確認した回数 | 机上ではない復旧力の確認 |

| インシデント検知時間 | 異常発生から検知までの時間 | 被害拡大の抑制 |

| インシデント対応時間 | 検知から初動対応完了までの時間 | 現場停止時間の短縮 |

| AI入力ルール遵守率 | AI利用時に禁止データを入力していない割合 | 生成AI経由の情報漏えい防止 |

| 協力会社教育実施率 | 協力会社を含む現場関係者への教育実施割合 | 現場全体のリスク低減 |

重要なのは、KPIを情報システム部門だけで管理しないことです。建設現場では、現場代理人、監理技術者、ICT施工担当者、協力会社、総務、経営層が関係します。サイバーセキュリティは、現場運営の一部として扱う必要があります。

APEX視点:ドローン・点群・BIM/CIMを守るセキュリティ設計

APEXのように、ドローン、UAV LiDAR、SLAM、点群データ、BIM/CIM、AI活用に強みを持つ企業では、サイバーセキュリティは特に重要です。

なぜなら、扱うデータが「現場の形そのもの」だからです。点群データには、地形、構造物、仮設設備、道路、橋梁、建物、設備、施工進捗が含まれます。BIM/CIMモデルには、設計意図、属性情報、数量、施工計画が含まれます。ドローン画像には、現場の配置、資材、機械、人の動きが映ります。

APEX向けには、次のような管理が有効です。

点群データの機密区分を決める

すべての点群を同じ扱いにするのではなく、公開可能、社内限定、発注者限定、重要インフラ、災害対応、持ち出し禁止などに分類します。重要度に応じて、保存場所、共有先、暗号化、ダウンロード可否を変えます。

ドローンデータの保存先を統一する

操縦者のPC、SDカード、外付けHDD、個人クラウドにデータが分散すると、管理できません。撮影後の保存先、アップロード方法、元データの削除ルール、バックアップ先を統一します。

BIM/CIM共有は権限別にする

発注者、設計者、施工者、協力会社が同じBIM/CIMデータを見る場合でも、全員に編集権限を与える必要はありません。閲覧、コメント、編集、ダウンロード、外部共有を分け、役割に応じた権限を設定します。

AI活用時の入力ルールを作る

点群、図面、施工計画、議事録をAIで要約・分析する場合、外部AIに入力できる情報と社内環境でのみ扱う情報を分けます。発注者との契約上、外部サービスへの入力が禁止されているデータもあります。

協力会社とのデータ授受を標準化する

メール添付や個人クラウドではなく、期限付きリンク、アクセスログ、ダウンロード制限、パスワード別送、共有フォルダの自動削除などを標準化します。

導入時に注意すべきポイント

セキュリティを現場の負担にしすぎない

強すぎるルールを急に導入すると、現場が回らなくなります。たとえば、毎回複雑なパスワード入力が必要、共有に時間がかかる、協力会社が使えない、通信環境が悪いといった状態では、現場は別の抜け道を使ってしまいます。

セキュリティは、現場が守れる形に設計する必要があります。

協力会社を含めてルールを作る

建設現場では、元請だけが守っても不十分です。協力会社の端末、協力会社のクラウド、協力会社の担当者がアクセス経路になります。

現場入場時の教育、アカウント発行ルール、退場時の削除、データ持ち出し禁止、写真・動画の扱いを、協力会社にも共有する必要があります。

クラウドサービスの契約内容を確認する

クラウド施工管理、AIサービス、ファイル共有、BIM/CIMビューアを使う際は、データ保存場所、バックアップ、ログ、障害時対応、データ削除、二要素認証、外部共有制限、契約終了時のデータ返却を確認します。

サイバー事故を想定した訓練を行う

ランサムウェア、アカウント乗っ取り、端末紛失、誤共有、AIへの誤入力、ドローンデータ流出が起きた場合、誰が何をするのかを訓練しておく必要があります。

訓練していないインシデント対応手順は、実際の事故時には機能しにくくなります。

現場で使える建設サイバーセキュリティチェックリスト

建設DXのセキュリティを確認する際は、次のチェックリストが実務で使いやすいです。

- 現場で使っているクラウドサービスを一覧化しているか

- 現場端末、スマホ、タブレット、測量機器を台帳化しているか

- 協力会社アカウントの発行・削除ルールがあるか

- 退場済みメンバーのアクセス権を停止しているか

- 多要素認証を重要システムに適用しているか

- BIM/CIM、点群、図面、契約情報の保存場所を決めているか

- 重要データを暗号化しているか

- 外部共有リンクに期限を設定しているか

- ドローンデータのSDカードや外付けHDD管理ルールがあるか

- AIに入力してよいデータ、禁止データを決めているか

- AIエージェントに過剰な権限を与えていないか

- AIカメラやIoTセンサーの初期パスワードを変更しているか

- ファームウェア更新の担当者を決めているか

- 遠隔操作機器の緊急停止手順があるか

- ランサムウェア被害時のバックアップ復旧手順があるか

- インシデント発生時の連絡先を現場で共有しているか

- 協力会社を含めたセキュリティ教育を実施しているか

- 月次でアクセス権と共有リンクを棚卸ししているか

このチェックリストの目的は、情報システム部門だけで管理することではありません。現場代理人、ICT施工担当者、協力会社、経営層が同じ前提で「現場DXを安全に使う」ための共通ルールを作ることです。

まとめ

建設DXは、現場を大きく変えています。ドローン、ロボット、クラウド施工管理、IoTセンサー、AIカメラ、BIM/CIM、遠隔監視、協力会社端末がつながることで、現場は効率化し、データ活用も進みます。

しかし、つながる現場は、同時にサイバー攻撃や情報漏えいのリスクも広げます。クラウド権限の管理不足、協力会社アカウントの残存、点群データの持ち出し、AIへの機密情報入力、ドローン・ロボットの遠隔操作リスク、IoT機器の初期設定不備は、現場DX時代の新しい課題です。

これからの建設サイバーセキュリティでは、データ管理、端末管理、協力会社アクセス、クラウド権限、AI入力データ、ドローン・ロボットの遠隔操作、施工データの持ち出し対策を一体で考える必要があります。

KPIも重要です。端末管理率、アクセス権棚卸し頻度、重要データの暗号化率、多要素認証適用率、インシデント対応時間、バックアップ復旧テスト回数を管理すれば、サイバーセキュリティは「精神論」ではなく、改善可能な現場運用になります。

建設DXは、つながるほど便利になります。だからこそ、つながるほど守る必要があります。APEXが持つドローン、SLAM、点群、BIM/CIM、AI活用の強みを安全に広げるためにも、サイバーセキュリティは現場DXの土台として設計すべき重要テーマです。